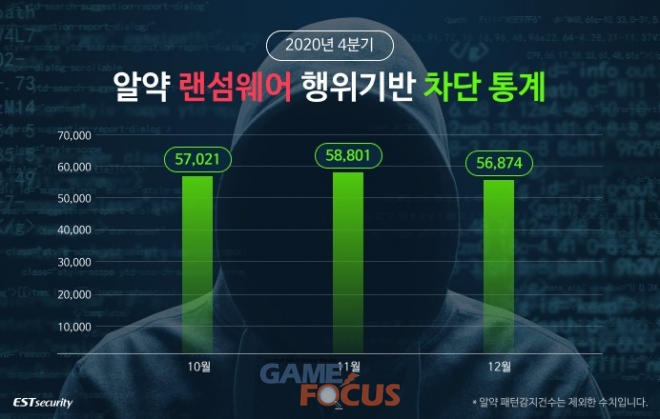

이스트시큐리티(대표 정상원)는 자사의 백신 프로그램 ‘알약’을 통해, 2020년 4분기 총 17만 2696건의 랜섬웨어 공격을 차단했다고 11일 밝혔다.

통계에 따르면 2020년 4분기 알약을 통해 차단된 랜섬웨어 공격은 ▲총 17만2696건으로, 이를 일간 기준으로 환산하면 일평균 ▲약 1910건의 랜섬웨어 공격이 차단된 것으로 볼 수 있다.

이번 통계는 개인 사용자를 대상으로 무료 제공하는 공개용 알약의 ‘랜섬웨어 행위기반 사전 차단 기능’을 통해 차단된 공격만을 집계한 결과로, 패턴 기반 공격까지 포함하면 전체 공격은 더욱 많을 것으로 추정된다.

이스트시큐리티 대응센터(이하 ESRC)에 따르면 2020년 4분기에는 다양한 사회적 이슈를 활용해 사용자가 랜섬웨어 이메일 첨부파일을 열어보도록 유도하는 ‘클롭(Clop)’, ‘소디노키비(Sodinokibi)’, ‘마콥(Makop)’ 랜섬웨어 공격이 꾸준히 발견되었으며, 랜섬웨어 공격 건수는 10월과 11월에 다소 증가하였다가 12월에는 감소 추세를 나타냈다.

다만, ESRC는 2018년 3분기부터 현재까지 약 2년에 걸쳐 랜섬웨어 총 공격수는 지속적인 감소 추세를 보이고 있다고 분석했다.

이스트시큐리티 대응센터(이하 ESRC)는 4분기 주요 랜섬웨어 동향으로, ▲국내 유통 대기업 대상 클롭(Clop) 랜섬웨어 공격으로 대규모 피해 발생, ▲비너스락커 조직의 RaaS 형태의 마콥(Makop) 랜섬웨어 공격 지속, ▲LockBit, MalLocker, RansomEXX 등 새로운 버전 사용한 랜섬웨어 공격 다수 발생을 선정했다.

먼저 2020년 4분기 주목할만한 보안 위협은 11월에 발생한 국내 유통 대기업 대상 클롭 랜섬웨어 공격으로 인한 대규모 피해 발생을 꼽을 수 있다.

클롭 랜섬웨어 해커 조직은 사전에 기업 내부 시스템을 조사해 맞춤형 악성 파일을 공격에 사용하는 치밀함을 보였으며, 파일 확장명을 변경하는 이전 변종과 달리 원본 파일명을 그대로 사용해 피해자의 의심을 피하는 등 고도화된 수법을 사용했다.

또한 10월에는 소디노키비 랜섬웨어를 사용하는 해커 조직이, 파일리스(Fileless) 기반의 새로운 변종을 활용해 공격을 수행한 것으로 확인되었다.

이들은 이메일에 악성 파일을 첨부하는 기존의 방식과 달리, 상대적으로 보안이 취약한 워드프레스(Wordpress) 환경의 웹페이지에 악성 게시글을 포스팅하고 사용자를 이 피싱 페이지로 유인해 악성코드를 내려받도록 유도했다.

아울러 비너스락커 그룹이 10월부터 12월까지 Makop 랜섬웨어를 꾸준히 유포한 정황도 확인되었으며, 이들은 주로 이력서, 저작권 위반, 부당 전자상거래 위반 등의 주제를 활용한 스피어피싱 공격을 수행했다.

이 밖에도 2020년 4분기에는 LockBit, MalLocker, RansomExx 등 기존의 방식에 새로운 기능을 추가하여 공격을 수행한 새로운 형태의 랜섬웨어도 나타났다.

ESRC 센터장 문종현 이사는 “2020년 4분기 내 유포된 랜섬웨어 중 비너스락커 조직이 Makop 랜섬웨어를 지속 활용한 정황이 수십 차례 포착되었다"라며, "ESRC에서 선정한 주요 동향 외에도 해외 기업과 산업 시스템을 주로 노렸던 대규모 랜섬웨어 캠페인의 경우, 국내에서는 아직 피해사례가 확인되지 않았으나 미리 대비하는 자세가 필요하다"고 당부했다.

| |

| |

| |

| |

|

| 관련뉴스 | - 관련뉴스가 없습니다. |